พบช่องโหว่ใหม่บน OS X และ iOS อนุญาตให้ขโมยข้อมูลและรหัสผ่านได้

ช่องโหว่ใหม่บน OS X และ iOS ถูกค้นพบโดยนักวิจัยจาก Indiana University, Georgia Tech และ Peking University โดยช่องโหว่นี้สามารถโจมตีและขโมยข้อมูลได้ 3 ทางคือ Keychain Access, App Container และ URL Scheme

ปกติแล้ว แอพบน OS X และ iOS ที่ดาวน์โหลดมาจาก App Store จะถูกจำกัดพื้นที่ แอพหนึ่งไม่สามารถเข้าถึงข้อมูลที่อีกแอพไม่ได้แชร์ได้ นักวิจัยกลุ่มนี้ค้นพบวิธีเข้าถึงข้อมูลของอีกแอพที่ไม่ได้แชร์เอาไว้ได้ เรียกว่า Cross-App Resource Access

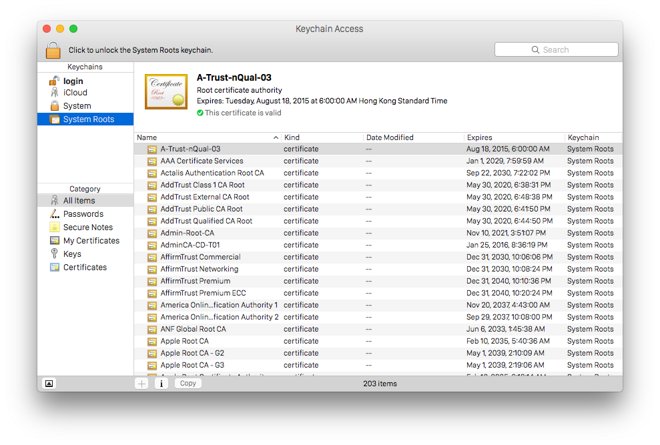

Keychain Access

แอพ Keychain Access เป็นแอพบน OS X เก็บรหัสผ่านจากแอพทุกอย่าง และแอพ Keychain Access นี้ถูกออกแบบให้แอพต่างๆ เข้าถึง Keychain ที่แอพนั้นๆ เป็นผู้สร้างเท่านั้น

ช่องโหว่นี้จะทำให้แอพที่ไม่ประสงค์ดีสร้าง Keychain สำหรับแอพที่ยังไม่ได้ติดตั้งรอไว้ก่อน โดยหวังว่าผู้ใช้จะติดตั้งแอพนั้น เมื่อแอพจริงถูกติดตั้งไปแล้ว แอพที่ไม่ประสงค์ดีที่สร้าง Keychain เอาไว้แต่แรกก็มีสิทธิ์เข้าถึง Keychain ของแอพจริงได้ทั้งหมด

หรืออีกกรณีหนึ่ง หากแอพจริงติดตั้งไว้ก่อนหน้านี้แล้ว แอพที่ไม่ประสงค์ดีจะสามารถลบรหัสผ่านออกได้ และเมื่อผู้ใช้กรอกรหัสผ่านอีกครั้ง แอพที่ไม่ประสงค์ดีก็มีสิทธิ์เข้าถึงรหัสผ่านนั้นด้วย

Container Cracking

Container ของแอพออกแบบมาเพื่อเก็บที่อยู่ติดต่อ, รหัสผ่าน และข้อมูลอย่างอื่นซึ่งเป็นข้อมูลที่ปลอดภัยไว้ใน directory หนึ่ง และไม่อนุญาตให้แอพอื่นเข้าถึงได้

หากมีแอพที่ไม่ประสงค์ดีไปสร้าง directory ที่เป็นชื่อเดียวกับแอพที่คาดว่าเหยื่อจะลงรอไว้ก่อน และเมื่อ Mac App Store ติดตั้งแอพจริงและพบว่ามี directory อยู่แล้ว จะเพิ่มชื่อแอพจริงให้เข้าถึง directory ได้ ซึ่งเมื่อแอพจริงใส่อะไรลงใน directory นี้ แอพที่ไม่ประสงค์ดีสามารถอ่านข้อมูลจาก directory นี้ได้ทั้งหมด

วิธีนี้สามารถขโมยได้แม้กระทั่งรหัสผ่านที่เก็บใน 1Password หรือโน๊ตใน Evernote

Scheme Hijacking

ปกติ OS X และ iOS อนุญาตให้ใช้ URL Scheme เพื่อเปิดแอพหรือส่งข้อมูลให้กับแอพ เช่น wunderlist:// จะเรียกแอพ Wunderlist ซึ่งเป็นแอพแบบ to-do ขึ้นมา พร้อมส่งข้อมูลที่เขียนต่อจากนั้นให้แอพ

แต่หากมีแอพที่ไม่ประสงค์ดี เข้าถึง URL Scheme ของ Wunderlist ได้ จะรับข้อมูลต่างๆ ที่เบราว์เซอร์จะส่งมาให้ Wunderlist เช่น ข้อมูล Google Single Sign On และแอพที่ไม่ประสงค์ดีก็จะส่งข้อมูลเหล่านี้ต่อให้ Wunderlist อีกที เพื่อให้แอพจริงทำงานได้ปกติและไม่ให้จับได้

ส่วนวิธีป้องกันตัวเอง นักวิจัยแนะนำว่าตอนนี้ให้ผู้ใช้ติดตั้งแอพที่มาจากแหล่งที่น่าเชื่อถือได้เท่านั้น ที่เหลือก็ต้องรอให้ Apple อุดช่องโหว่

ที่มา – Ars Technica, Apple Insider